El pasado 1 de febrero piratas cibernéticos atacaron el Sistema Integrado de Emergencias y Seguridad de Medellín (SIES-M), un software a través del cual se reciben denuncias de hechos relacionados con seguridad y convivencia, emergencias médicas, atención de desastres, movilidad y violencia intrafamiliar, entre otras, de los diez municipios del Valle de Aburrá. Los hackers se hacen llamar Lock Bit 3.0, y hasta junio habían llevado a cabo 623 secuestros de información en todo el mundo a cambio de millones de dólares para recuperar los datos.

Lock Bit 3.0 publicó el ataque el 6 de febrero. Como prueba ofreció pantallazos con los nombres y las cédulas de funcionarios, información relacionada con homicidios y otros delitos y hasta documentos donde está registrada la identidad de personas que habrían intentado suicidarse. Según el periodista Camilo Andrés García, director del portal muchohacker.lol, especializado en temas informáticos, los hackers le dieron a la Alcaldía plazo hasta el 27 de febrero para pagar por la información secuestrada. Un mes después, en marzo, un total de 106.565 documentos fueron expuestos y permanecen en línea ante la supuesta negativa del Municipio para pagar la extorsión. En el sitio web de Lock Bit 3.0 —al cual solo se puede acceder usando el buscador Tor Project—, aparece el dominio medellin.gov.co con el anuncio «published» (publicado).

En la denuncia que presentó ante la Fiscalía el contratista Cristian Morales Garcés, ingeniero de la Secretaría de Seguridad, se afirma que tras el ciberataque se encontró un bloc de notas donde indicaban que el costo para desencriptar la información era de uno a diez millones de dólares, y que no debían contactar con las autoridades. La información robada, señaló el funcionario, había sido recopilada durante dos años y medio y contenía nombres de personas, denuncias, trazabilidad de violencia intrafamiliar, salud, homicidios, extorsión y otros delitos que ocurren en la ciudad y en municipios aledaños.

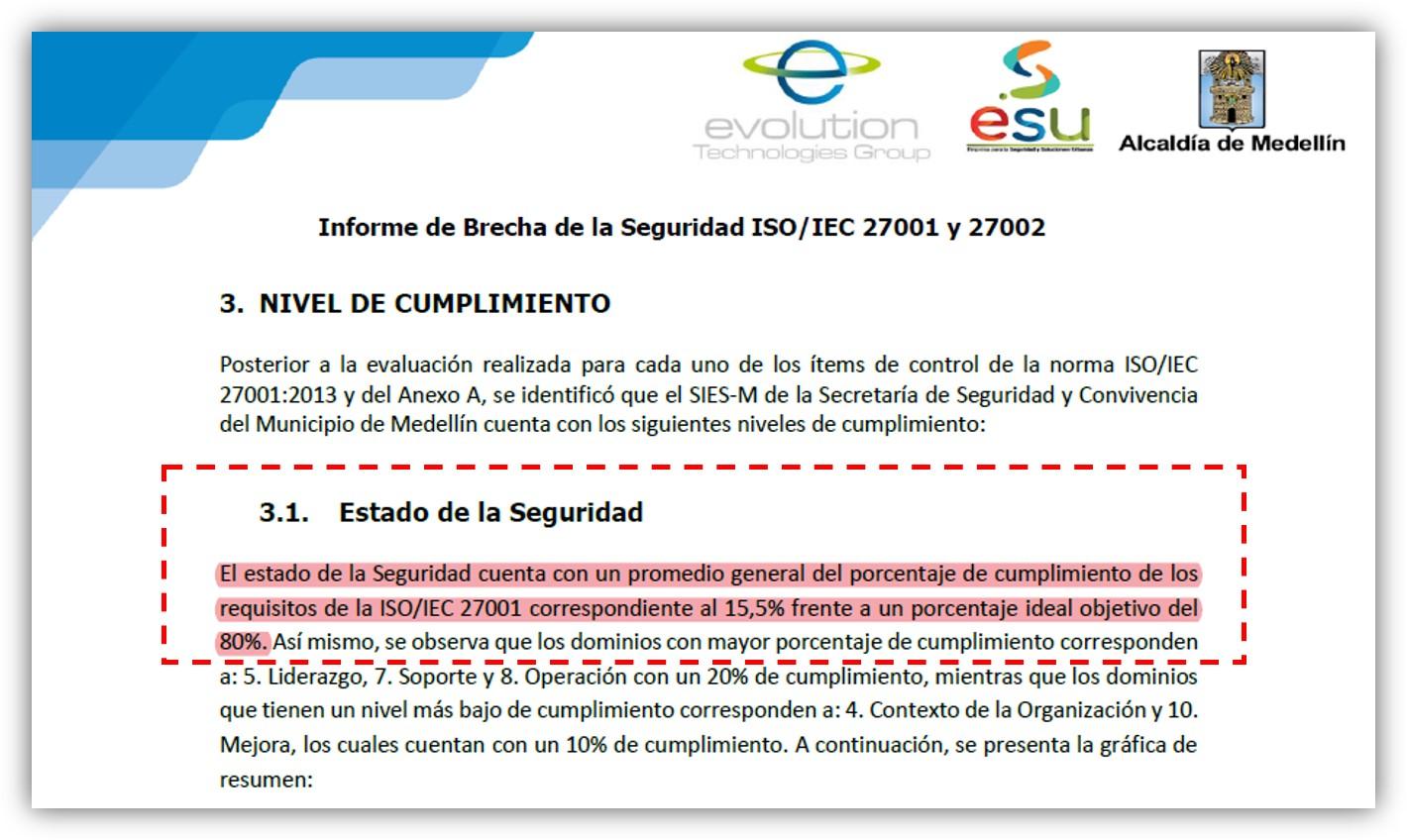

CasaMacondo halló documentos que evidencian que la Secretaría de Seguridad, a la que está adscrita el SIES-M, no atendió las conclusiones de una consultoría que llevó a cabo la empresa Evolution Technologies Group S. A. S. y que detectó graves vulnerabilidades en la seguridad informática de este sistema. Este medio obtuvo los informes después de que un juez administrativo resolviera un recurso de insistencia ante la negativa de la Empresa para la Seguridad y Soluciones Urbanas (ESU) de entregar los estudios. Esta entidad contrató la asesoría gracias a un convenio celebrado con la Secretaría de Seguridad y Convivencia. Según se desprende del informe —que la ESU intentó ocultar bajo el argumento de que era «reservado»—, el SIES-M cumple con un 15,5 % —sobre 80— en ciberseguridad, por lo que estaba en grave riesgo de sufrir un hackeo, como finalmente sucedió.

Nivel crítico de seguridad

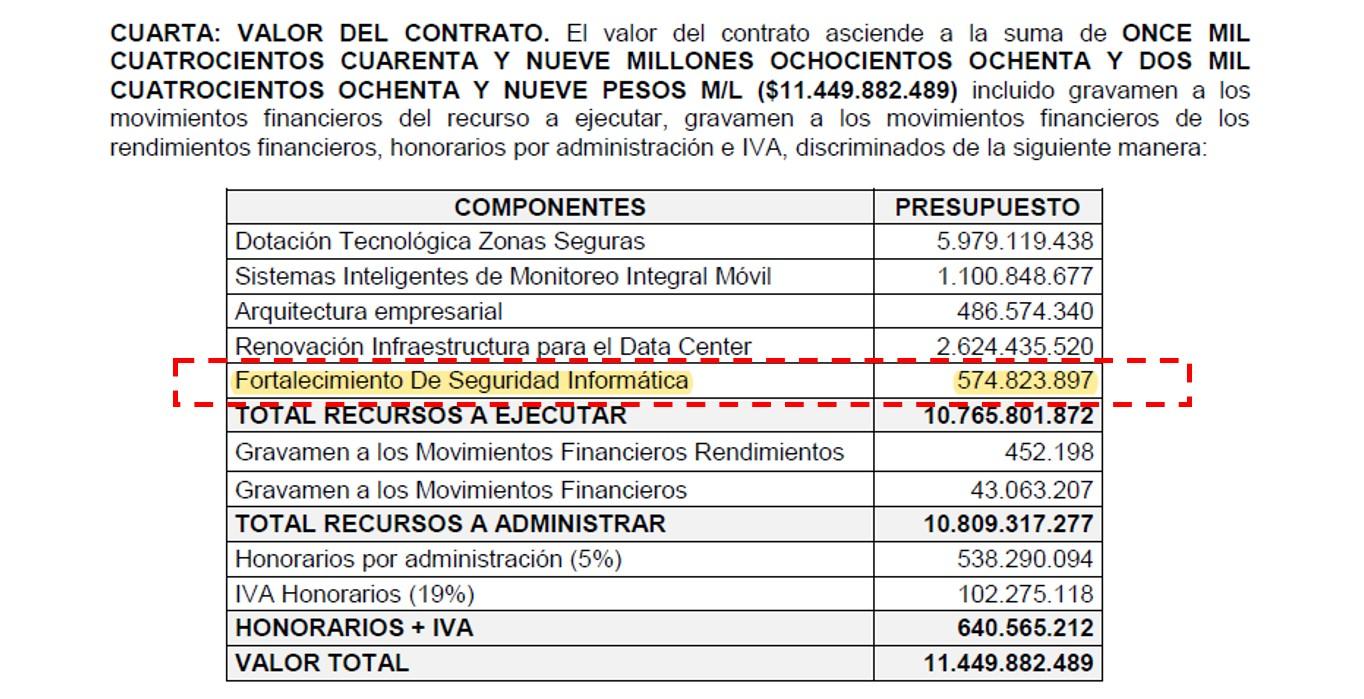

La primera pista que explicaría por qué fue posible el hackeo está en el Contrato Interadministrativo 4600091467 de 2021, celebrado en septiembre de ese año entre la Secretaría de Seguridad y Convivencia y la ESU, que tenía como objeto la ejecución de la Fase 1 del Plan Estratégico para la Seguridad y la Convivencia, con un plazo de 4 meses y una cuantía de 11.449 millones de pesos. Al momento del hackeo —el 1 de febrero— no se había terminado de ejecutar el contrato interadministrativo.

En la cláusula cuarta del anexo al contrato aparece desagregado el costo de cada componente. El monto que corresponde al «Fortalecimiento de Seguridad Informática» asciende a 574 millones de pesos.

Contrato interadministrativo celebrado entre la Secretaría de Seguridad y la ESU. Fuente: ESU

El desarrollo de este componente se hizo mediante un contrato de consultoría celebrado entre la ESU y la empresa Evolution Technologies Group S. A. S., de Bogotá, con el siguiente objeto: «Diagnóstico de vulnerabilidades y nivel de criticidad de las diferentes plataformas tecnológicas del SIES-M de la Secretaría de Seguridad y Convivencia del Municipio de Medellín», por 568 millones de pesos y un plazo de ejecución de 4 meses. El informe diagnóstico fue entregado a la ESU y a la Secretaría de Seguridad en septiembre de 2022.

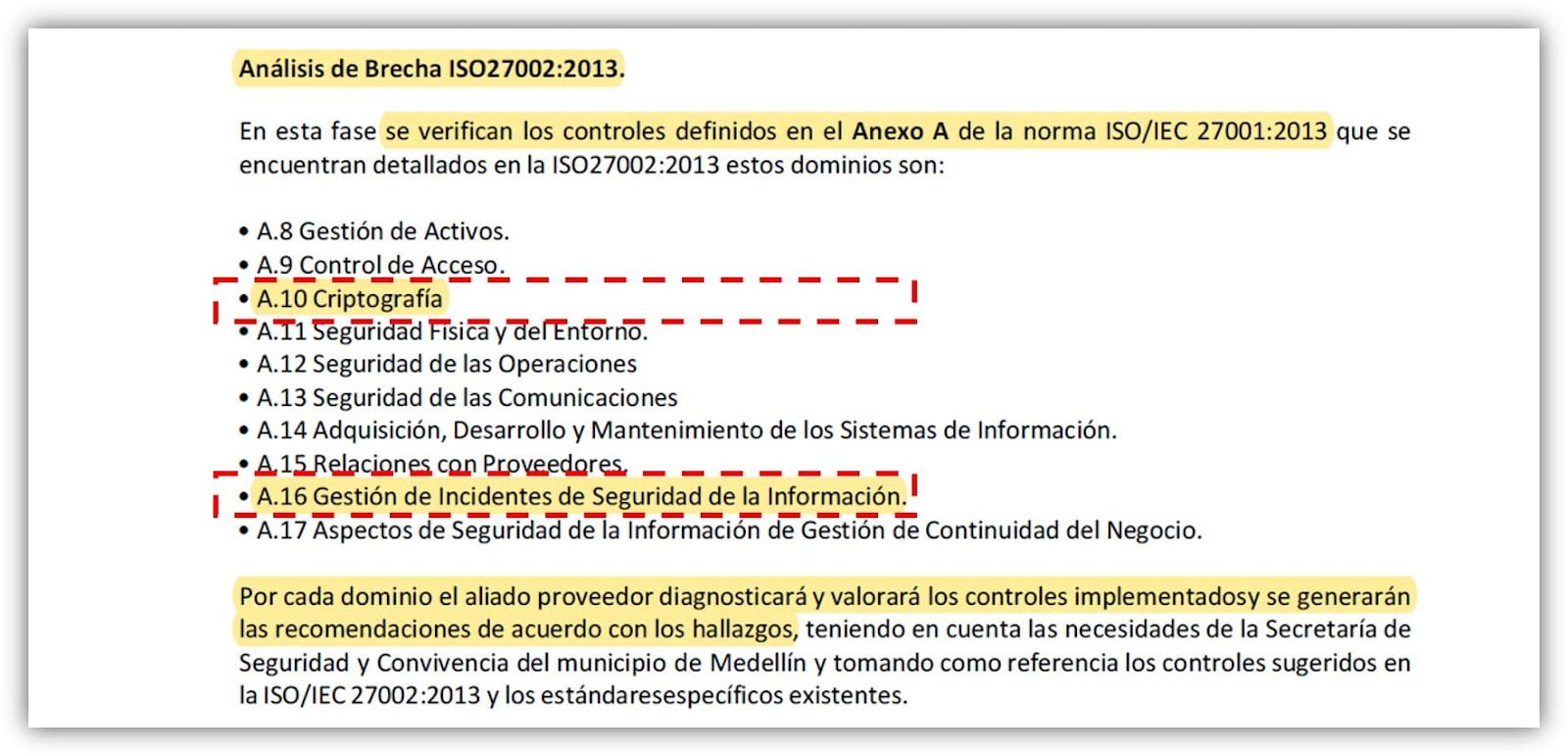

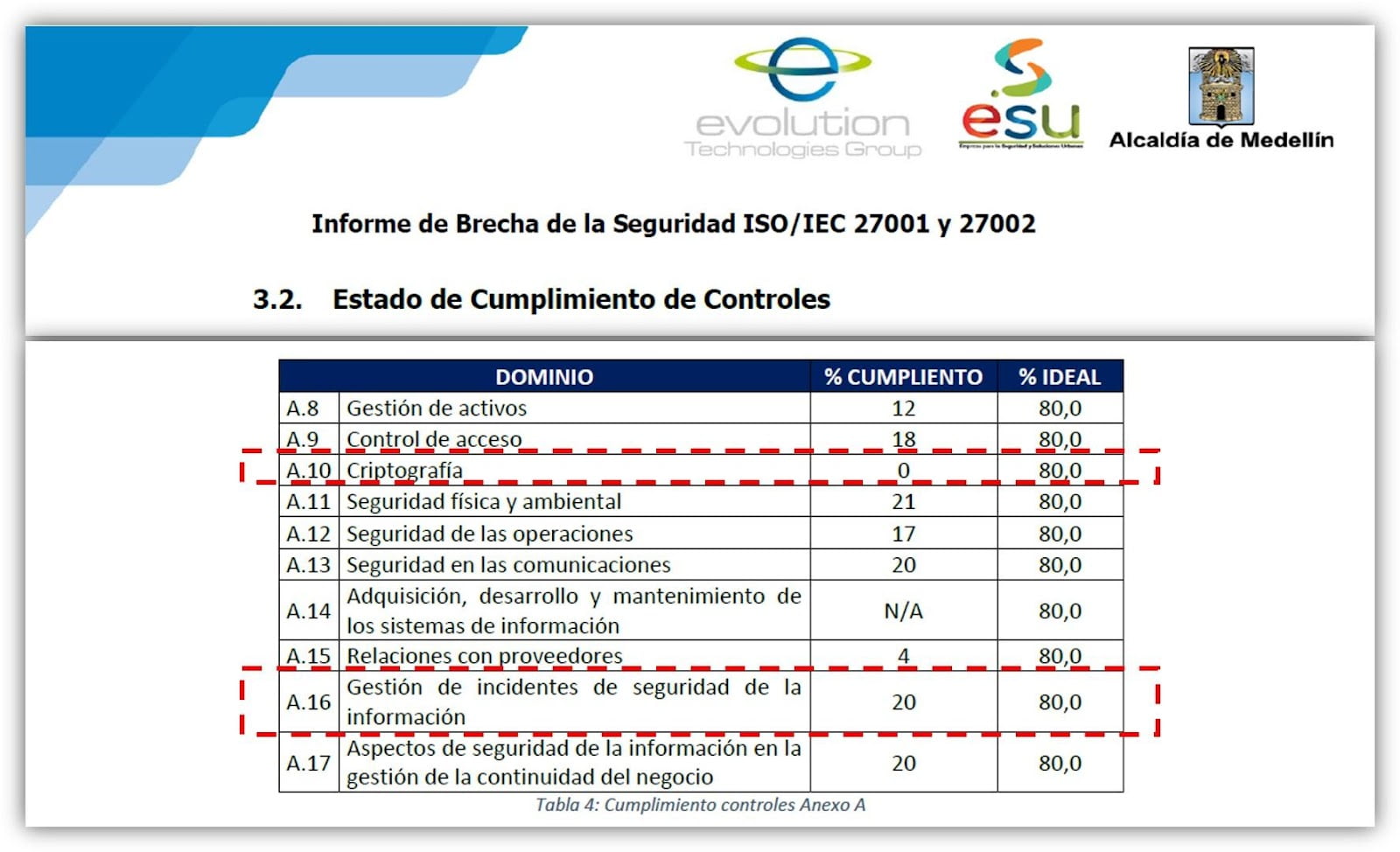

Evolution Technologies Group S. A. S. debía elaborar un análisis de brecha con base en la ISO 27001:2013 —la norma internacional para los Sistemas de Gestión de la Seguridad de la Información (SGSI)— y diagnosticar tres componentes, entre ellos, la Gestión de Riesgos asociados a la Seguridad de la Información. Para ello se debían verificar diez dominios, uno de estos era el A.10, que corresponde a la criptografía para proteger la información. En este apartado, el resultado del estudio del consultor fue del 0 % (ver).

Detalle del Informe de Brecha de Seguridad del SIES-M de la Secretaría de Seguridad de Medellín. Fuente: ESU

El hallazgo más alarmante de la consultoría fue que la ciberseguridad de la Secretaría estaba en riesgo —aunque aún puede estarlo si no se han tomado los correctivos— porque solo alcanzaba una cobertura del 15,5 % en esta área.

Detalle del Informe de Brecha de Seguridad del SIES-M de la Secretaría de Seguridad de Medellín. Fuente: ESU

En el Informe de Brecha de la Seguridad SO/IEC 27001-27002 se puede verificar la vulnerabilidad del SIES-M, lo que habría facilitado el hackeo. Dos componentes agravaron el secuestro de los datos: la falta de encriptación de la información —0 % en criptografía— y el bajo cumplimiento —20 % sobre una escala deseable del 80 %— en la gestión de incidentes de seguridad de la información. Es decir, los técnicos del SIES-M y la Secretaría de Seguridad no cumplían con los baremos que les permitían responder a un eventual ataque informático.

Detalle del Informe de Brecha de Seguridad del SIES-M de la Secretaría de Seguridad de Medellín. Fuente: ESU

«Si se hubiera cumplido con las recomendaciones del proceso auditor, se hubiera al menos mitigado el impacto del daño. Si bien, el ataque se hubiera podido materializar, el impacto en el robo de datos sería menor», dijo un experto de la alcaldía de Medellín, quien también advirtió: «A la fecha se informa que dichos controles [diagnosticados por el consultor Evolution] vienen siendo implementados luego del ciberataque» y que, según la Superintendencia de Industria y Comercio (SIC), la alcaldía debió «comunicarle a todos los afectados [lo que pasó con los datos]».

El informe de Evolution Technologies Group S. A. S. fue respaldado por una auditoría que llevó a cabo la Secretaría de Evaluación y Control, en la cual —según una fuente— se encontraron muy bajos los componentes de seguridad informática de la Secretaría de Seguridad y Convivencia de Medellín.

El blindaje en seguridad informática de la Alcaldía, en comparación con la Secretaría de Seguridad es de 50 frente a 15,5 %—en una escala de 80 %—. Una fuente —que pidió reserva de su nombre para evitar represalias—, aseguró que esto obedece a que la Secretaría de Seguridad y Convivencia funciona como un ente aislado de la administración y no sigue las directrices de la Secretaría de Innovación Digital y la Subsecretaría de Servicios de Tecnologías de la Información, que tienen entre sus funciones la planeación y el control de la seguridad informática y la infraestructura tecnológica. La vulnerabilidad del SIES-M se acrecienta al ser la ESU —actuando como intermediaria—, quien provee la infraestructura tecnológica de la Secretaría de Seguridad —según confirmó otra fuente de la Alcaldía de Medellín—.

En el pliego de condiciones del contrato de consultoría, celebrado entre la Secretaría de Seguridad y la ESU, aparece la descripción del componente Gestión de Incidentes de Seguridad Informática: «El propósito de esta fase es verificar las políticas y procedimientos de gestión de incidentes de seguridad informática con un enfoque estructurado y planificado que permita manejar adecuadamente los eventos que se presentan en la Secretaría de Seguridad y Convivencia del municipio de Medellín y que puedan afectar la seguridad de la información de la Entidad». Pero todo indica que las recomendaciones del consultor Evolution Technologies Group S. A. S. quedaron engavetadas.

El secretario de Innovación Digital, Rivier Gómez, le dijo a Blu Radio que la «administración ha destinado más de 4.000 millones de pesos en medidas para hacerle frente a la ciberdelincuencia. Sin embargo, no es suficiente». El secretario Gómez no mencionó que esas «medidas» no se extendían a la Secretaría de Seguridad. En los mismos días del hackeo se hizo en la alcaldía un simulacro de ciberataque contra los correos de seis secretarios, según el alcalde Quintero un «hackeo ético» que dejó ver «la vulnerabilidad en la que están dichos despachos».

El proveedor de la Secretaría de Seguridad es la Empresa de Seguridad Urbana (ESU), no la Secretaría de Innovación Digital. El numeral 11 del artículo 281 del Decreto 883 de 2015, que adecuó la estructura del conglomerado público de Medellín —en la alcaldía de Aníbal Gaviria Correa (2012-2015)–, define como función de la Secretaría: «Liderar y promover la innovación tecnológica de la ciudad en cooperación con la Empresa para Seguridad Urbana (ESU)». La intermediación de la ESU —que ejecuta millonarios recursos mediante convenios interadministrativos—, ha sido objeto de cuestionamientos por parte de concejales de la oposición, entre ellos, Alfredo Ramos Maya y Daniel Duque. Aunque la máxima norma en contratación, la Ley 80 de 1993, permite los convenios interadministrativos, deben ser la excepción, no la regla, pues no es la ESU quien ejecuta el convenio, sino terceros, por lo que actúa como un simple intermediario.

Si el resultado de la consultoría de la empresa Evolution Technologies Group S. A. S. fue que el SIES-M era vulnerable en cuanto a la encriptación de la información, ¿por qué no se tomaron las medidas correctivas? CasaMacondo trasladó este y otros interrogantes a la Alcaldía de Medellín a través de Clara Izquierdo, su jefa de Prensa, pero al cierre de esta edición no hubo respuesta.